Voor het beveiligen van mail en het tegenhouden van aanvallen per mail zijn er vele technieken die ingezet kunnen worden.

Neem geen genoegen met de beperkingen van uw emailoplossing

William de VosSommige email beveiligingstechnieken, zoals het registreren van DNS records, zijn extern inzetbaar maar de meeste worden toegepast in de emailoplossingen. Dan kan er gekozen worden om de ingebouwde beveiliging te gebruiken van deze emailoplossingen, bijvoorbeeld in Office 365 of om een aanvullende oplossing te gebruiken die on-premise of in de cloud de inkomende en (optioneel) uitgaande mail verwerkt.

De meeste emailoplossingen, waaronder ook Office 365, ondersteunen standaard:

- Reverse DNS - Controle of het IP adres van de verzendende emailserver een matchende Reverse DNS record heeft van de mailserver (MX/A record) van dat domein

- SPF - Controle of de verzendende mailserver geregistreerd staat om te mogen mailen namens dat domein

- DKIM - Controle of de ontvangen email digitaal ondertekend is door een geautoriseerde mailserver. Daarbij wordt met een publieke DNS record van het verzendende maildomein, waarin een publieke sleutel staat, gecontroleerd of de email digitaal ondertekend is met de bijbehorende privé sleutel.

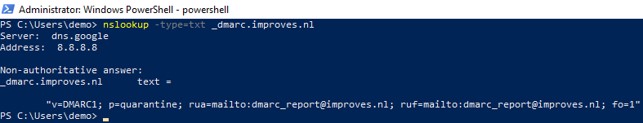

- DMARC - Methode om ontvangende mailservers instructies te geven wat te doen bij falende SPF en DKIM controles op het verzendende maildomein en rapporten te versturen over falende SPF en DKIM controles naar een email adres geconfigureerd in de DNS DMARC record van het verzendende maildomein.

- TLS - Versleutelen van het emailverkeer door certificaten te gebruiken die (optioneel online) geverifieerd kunnen worden zodat zowel de overdracht beveiligd is en de verzendende mailserver geauthentiseerd kan worden

- Anti-spam - Filteren van emails zodat alleen legitieme mail doorgelaten wordt, technieken verschillen maar resultaat moet het tegenhouden van spam zijn op basis van het IP van de verzendende mailserver, header details of inhoud van de email zoals URL’s of woorden

- Anti-malware - Blokkeren van email bijlages op basis van malware signatures

Technieken die niet standaard zijn maar wel van grote waarde kunnen zijn voor verschillende organisaties:

- Sandbox - Verdachte bestanden met uitvoerbare code die geen malware signatures triggeren in queue houden, zodat deze eerst in een sandbox omgeving (virtueel systeem) uitgevoerd kan worden voor een geautomatiseerde malware analyse. Op basis van het resultaat wordt de mail met bijlage in quarantaine gezet of doorgelaten. Dit is een goede manier om zero-day malware op basis van gedrag bij uitvoer te kunnen detecteren.

- Challenge-response - Van elke unieke email verzender, maildomein of mailserver de mail in queue houden, een challenge geautomatiseerd terug mailen waarbij de verzender een code uit de mailinhoud in het onderwerp moet zetten en terug sturen, de response. Vervolgens plaatst de emailoplossing het email adres, maildomein of mailserver in de lijst met geverifieerde afzenders en vindt er geen challenge-response meer plaats. Deze techniek zorgt ervoor dat geautomatiseerde spam emails niet bij de ontvangers in de mailbox terecht komen. Er moet wel goed over nagedacht worden of dit een gewenste manier is om effectief de hoeveelheid spam te verminderen aangezien er eenmalig een actie bij de verzender komt te liggen.

- YARA - De meeste malware en spam signatures van emailoplossingen zijn niet inzichtelijk. Het is ook niet eenvoudig om er eigen signatures aan toe te voegen. YARA is open-source en maakt pattern matching rules mogelijk, waarbij er vele online gevonden kunnen worden maar ook zelf patterns gemaakt kunnen worden.

HIDDEN COBRA – North Korea’s DDoS Botnet Infrastructure

https://www.us-cert.gov/ncas/alerts/TA17-164A - DMARC reports - Bij DMARC ontvang je reports (archive met bestanden waarin meta-data staat) over het gebruik van het eigen maildomein op het internet. Een moderne emailoplossing moet in staat zijn om deze reports om te zetten in grafieken zodat in 1 oogopslag duidelijk is of het eigen maildomein bijvoorbeeld niet misbruikt wordt op het internet.

Neem geen genoegen met de beperkingen van uw emailoplossing

Het belangrijkste verschil tussen de emailoplossingen is namelijk niet zozeer de hoeveelheid technieken maar juist in hoeverre er uitzonderingen, verschillende acties, rapportages en logging voor deze technieken toegepast kunnen worden. Het gebeurt namelijk vaak dat vanwege het niet kunnen toepassen van flexibele uitzonderingen dat de gehele techniek niet gebruikt wordt.

Ik zie daarom steeds vaker dat organisaties kiezen voor een aanvullende emailoplossing, die als relay tussen het internet en de Office 365 mailomgeving van de organisatie komt. Daarbij moet de emailoplossing zo flexibel zijn dat er voor elke scenario een correcte uitzondering toegepast kan worden, zodat de verschillende technieken zonder problemen gebruikt kunnen worden voor 1 of meerdere domeinen van de organisatie.

Wilt u weten wat u kan doen om deze verschillende technieken te kunnen gebruiken of heeft u een vraagstuk met betrekking tot mailverwerking en wilt u daar graag advies over hebben, neem dan vrijblijvend contact met mij op.